启用基于角色的访问控制

允许您定义多个用户,并具有细粒度的数据授权功能。

基于角色的访问控制(RBAC)允许您定义具有特定权限集的角色。然后,您可以将用户分配到这些角色,以提供适当的访问级别。

RBAC 有效地让您实现最小权限原则。例如,您可以为一个仅用于显示 Redis 数据的应用程序提供只读访问权限。同样,您可以防止新开发人员运行危险的管理命令。

设置RBAC

要设置RBAC,首先导航到数据访问控制屏幕。

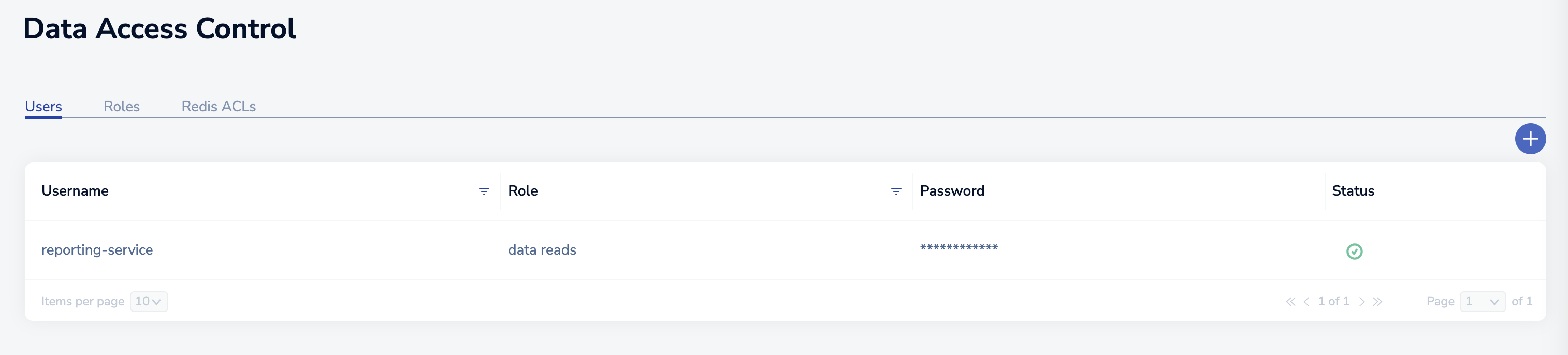

此屏幕上有三个标签:用户、角色和Redis ACLs。

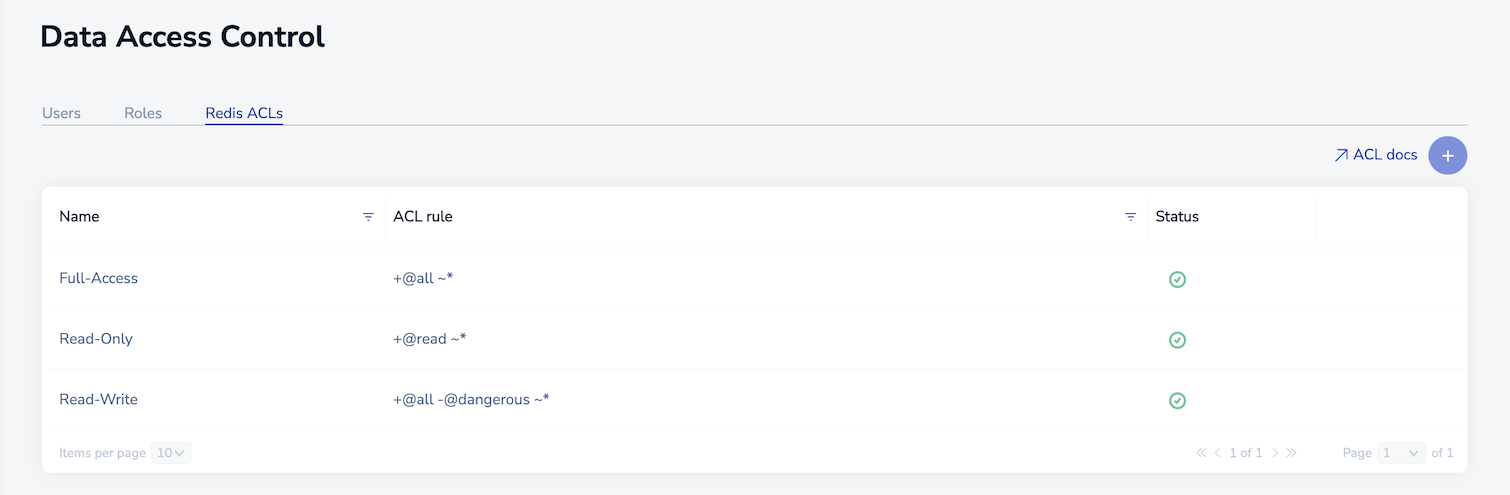

在Redis ACLs选项卡中,您定义命名的权限以用于特定的Redis命令、键和发布/订阅通道。

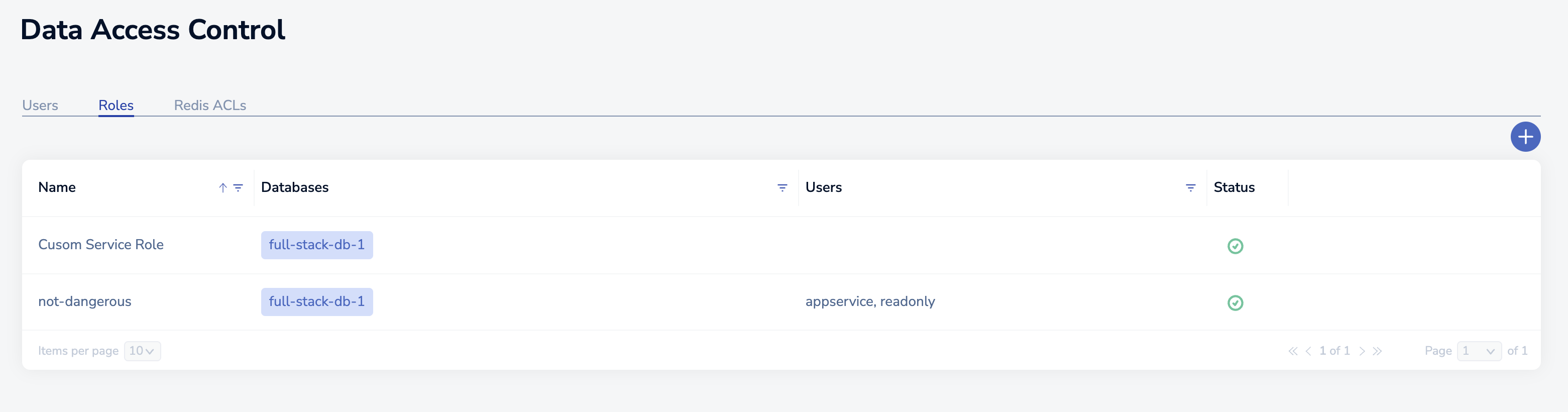

在角色选项卡中,您可以创建角色。每个角色由一组权限组成,这些权限适用于一个或多个Redis Cloud数据库。

注意:

数据库访问用户与账户访问用户不同。要了解更多信息,请参阅访问管理。Redis ACLs 与 Redis Cloud RBAC 对比

在Redis中,您可以使用ACL命令创建用户并为他们分配ACL。然而,Redis不支持通用角色。

在Redis Cloud中,您可以使用Redis Cloud控制台配置RBAC。因此,某些Redis ACL子命令在Redis Cloud中不可用。下表显示了哪些ACL命令受支持。

| 命令 | 支持 |

|---|---|

| ACL CAT | ✅ 支持 |

| ACL DELUSER | ❌ 不支持 |

| ACL DRYRUN | ✅ 支持 |

| ACL GENPASS | ❌ 不支持 |

| ACL GETUSER | ✅ 支持 |

| ACL HELP | ✅ 支持 |

| ACL LIST | ✅ 支持 |

| ACL LOAD | ❌ 不支持 |

| ACL LOG | ❌ 不支持 |

| ACL SAVE | ❌ 不支持 |

| ACL SETUSER | ❌ 不支持 |

| ACL USERS | ✅ 支持 |

| ACL WHOAMI | ✅ 支持 |

在 Redis 中,您必须明确提供对 MULTI、EXEC 和 DISCARD 命令的访问权限。

在 Redis Cloud 中,这些用于事务的命令始终被允许。然而,事务块内运行的命令受 RBAC 权限的限制。

当你在多槽键上运行多键命令时,返回值是failure,但命令会在允许的键上运行。